…と、まだまだ一方通行感が強い。

テストに使った Mastodon アカウントのインスタンスは social.vivaldi.net です。インスタンスによって動作が異なる可能性があります。

Threads や Mastodon と同じ ActivityPub 陣営の Misskey からは、Threads アカウントを見られないみたい(2024.04.04現在)。

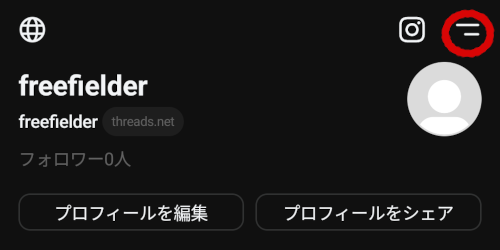

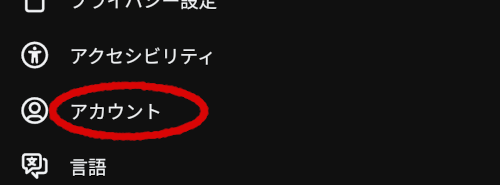

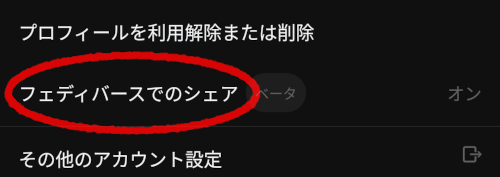

Threads で、フェディバースのシェアを有効にする方法は以下。

プロフィール画面で、右上のメニューをタップ。

「アカウント」をタップ。

「フェディバースでのシェア」を「オン」に。

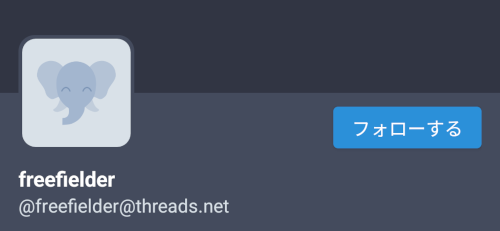

で、Mastodonクライアントアプリから、フェディバースシェアをオンにした Threads アカウントを検索してみる。'@アカウント名' の後ろに '@threads.net' を付けると Threads のアカウントのみを検索することができます。

おぉ、見える!

Andoroid 上の Tusky というアプリの画面です。

アカウント名をタップするとフォローボタンも表示されて、普通にフォローが可能。

ただし、Mastodon からフォローをしても Threads 側ではフォロワー数にカウントされないようです。

Threads で投稿を行うと、数分後に Mastodon 側でその投稿を確認することができます。

と、Threads をメインで利用していて、Mastodon ユーザにも投稿を読んでもらいたい…という人にとってはとても素敵な機能アップデートなのだけれど、自分のように「Mastodon メインで、Threads にも購読者を拡げたい」と考えている者にとっては全くもって不充分。

さらなる連携強化を切に願います。なんとかして 𝕏 から離れたいの。でも今は、ユーザ数が桁違いだからそうもいかない。

早くどうにかならないものか。

]]>

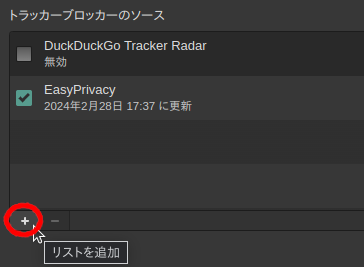

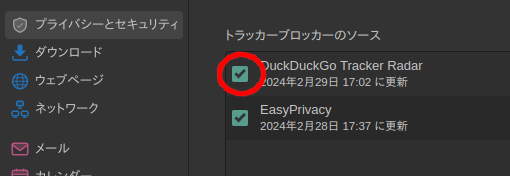

「DuckDuckGo Tracker Radar」のチェックを外して無効にする。

「DuckDuckGo Tracker Radar」のチェックを外して無効にする。